Vue与Python DRF前后端分离实战:网易易盾行为验证码无缝集成全攻略

本文详解了在Vue前端与Python DRF后端分离架构中集成网易易盾云行为验证码的全流程,包括前端脚本引入、交互事件处理、后端参数签名生成与二次校验接口调用。同时扩展了安全凭证申请、错误调试、性能优化等技术细节,并介绍了高效API辅助方案,帮助开发者构建可靠的登录防护系统。

行为验证码在前后端分离项目中的核心价值

当今互联网应用面临着日益复杂的机器人攻击风险,行为验证码已成为必不可少的防护手段。网易易盾云图片行为验证码通过结合图像识别与用户真实行为分析,能精准区分人类操作与自动化脚本。与传统字符验证码相比,它的用户体验更流畅,安全性也显著提升。在Vue前端负责渲染交互、Python DRF后端负责结果校验的分离架构下,这种集成模式不仅简化了开发流程,还提高了系统的可扩展性。实际项目中,正确处理时间戳同步和防重放机制,能有效避免常见安全隐患。

行为验证码典型形式包括滑动拼图、点选图片或拖拽验证。易盾平台在浏览器端生成挑战,后端通过接口返回验证结果。开发者需要关注参数排序规则和签名算法,这些是确保数据完整性的关键。理解这些基础原理后,后续集成工作将事半功倍,尤其适合登录、注册等高安全场景。

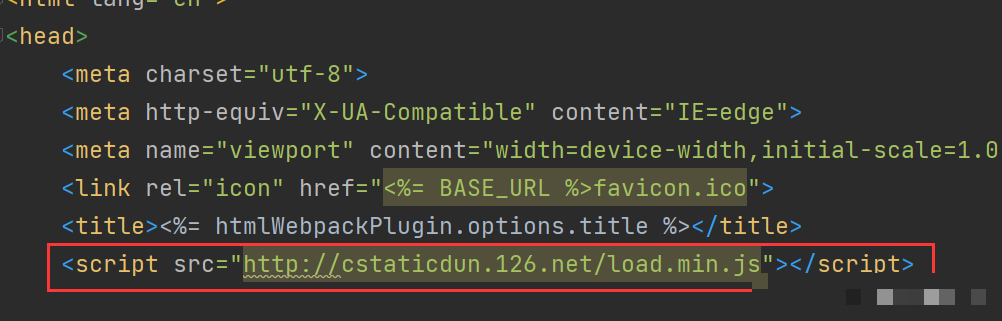

Vue前端接入易盾验证码的详细实现路径

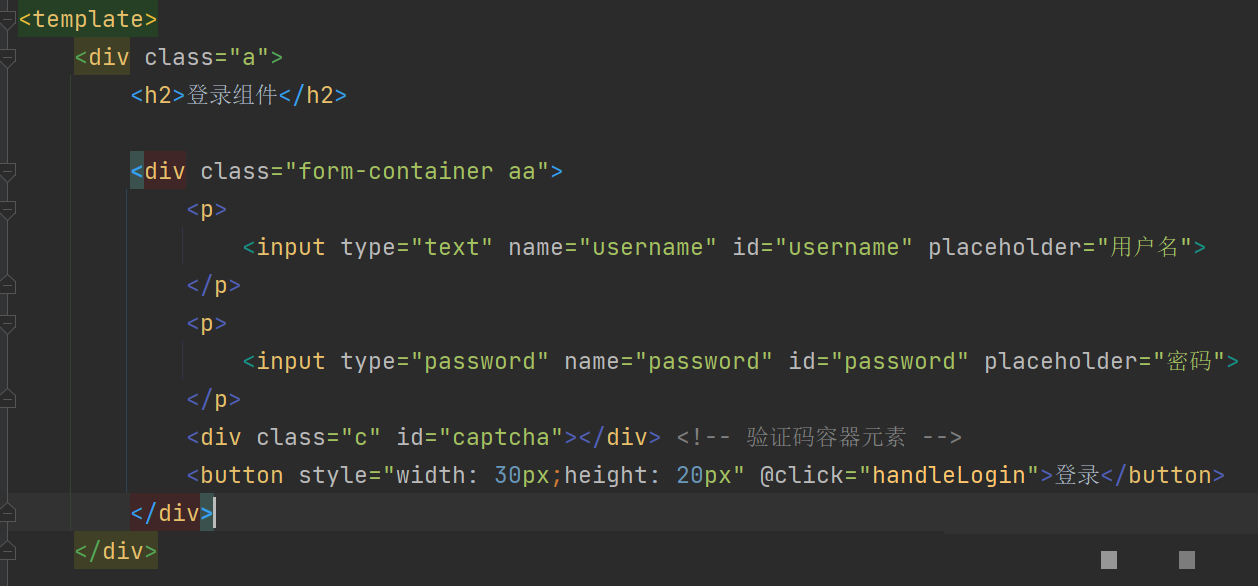

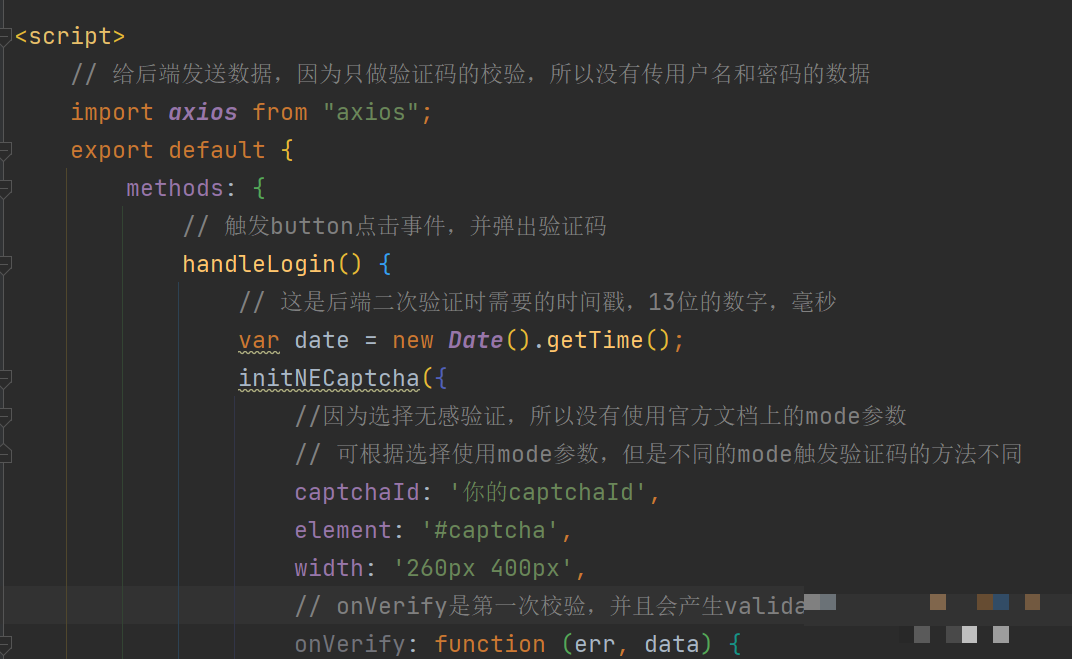

在Vue项目中,第一步是在public/index.html文件顶部引入官方加载脚本,确保验证码库全局可用。引入后,在登录组件内使用initNECaptcha函数进行初始化。这种方式比默认文档示例更灵活,因为通过按钮点击事件控制验证弹出时机,避免页面初次加载就打断用户操作。

<template>

<div class="form-wrapper">

<h2>安全登录界面</h2>

<input type="text" placeholder="请输入用户名">

<input type="password" placeholder="请输入密码">

<div id="captcha-box"></div>

<button @click="startVerification" style="width:120px;height:40px;">立即登录</button>

</div>

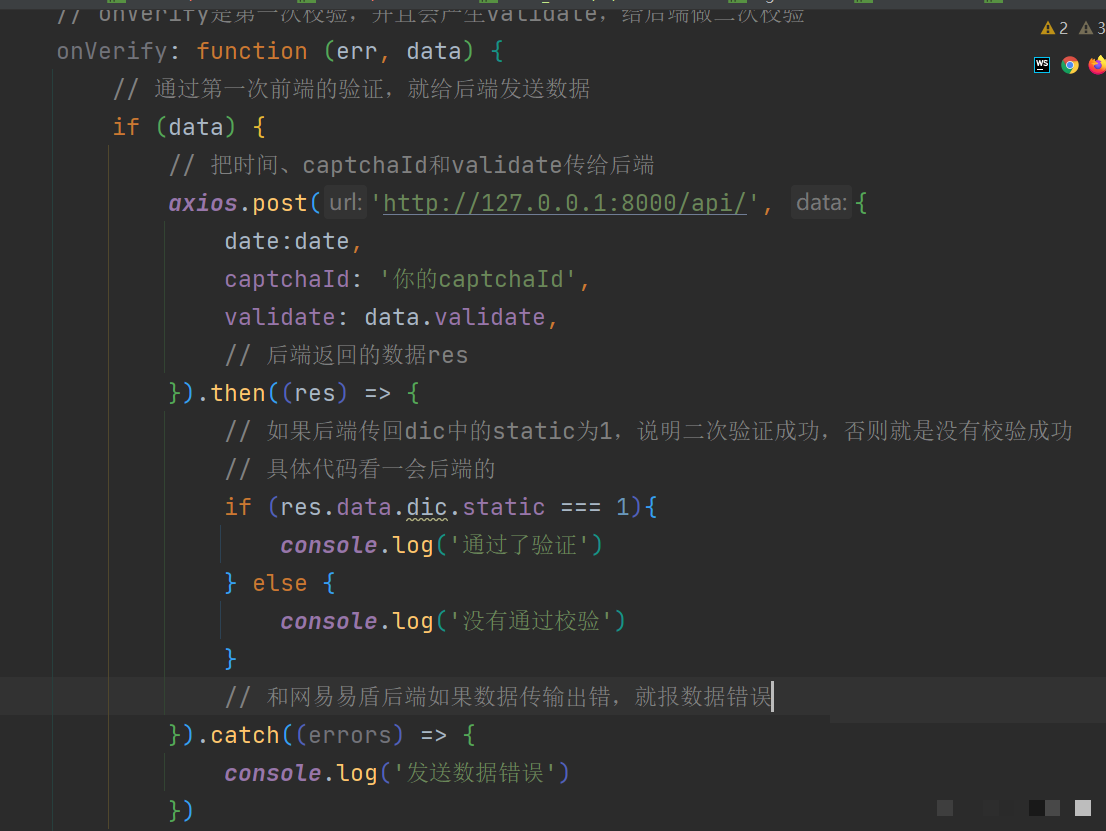

</template>脚本部分核心在于startVerification方法。使用Date.getTime生成毫秒级时间戳,用于后端防重放检测。initNECaptcha接收captchaId、容器元素选择器和onVerify回调。回调成功时,将validate数据连同时间戳通过axios发送到后端接口。这种设计便于与表单验证逻辑结合,增强用户交互体验。

import axios from "axios";

export default {

methods: {

startVerification() {

const ts = new Date().getTime();

initNECaptcha({

captchaId: "your_captcha_id_here",

element: "#captcha-box",

width: "280px",

onVerify: function(err, data) {

if (data) {

axios.post("/api/captcha/verify", {

ts: ts,

captchaId: "your_captcha_id_here",

validate: data.validate

}).then(res => {

if (res.data.status === 1) {

console.log("验证通过,继续登录");

}

});

}

}

});

}

}

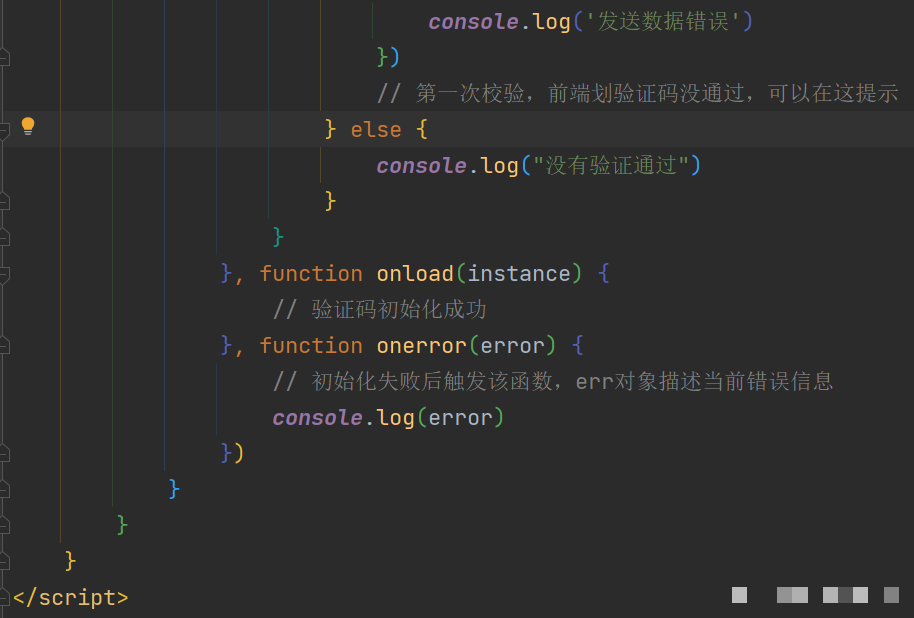

};实际开发时,需注意onerror函数处理初始化失败场景,例如网络波动或ID配置错误。同时调整width参数适配不同屏幕尺寸,确保移动端友好。容器ID必须唯一,并在组件mounted生命周期中确认DOM元素存在,避免渲染异常。这些细节能显著提升集成稳定性。

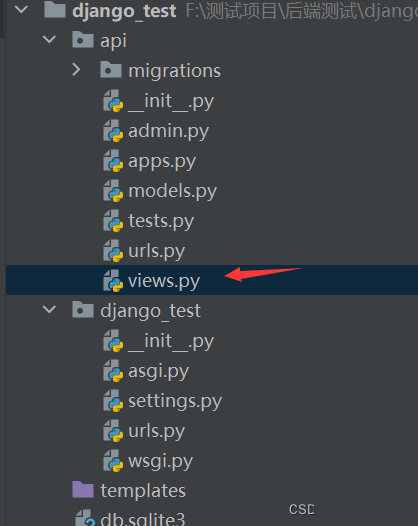

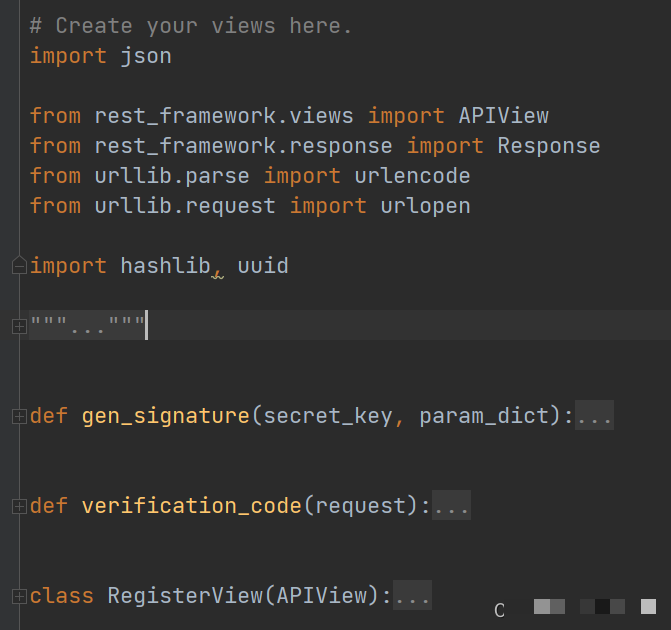

Python DRF后端二次校验接口的完整构建

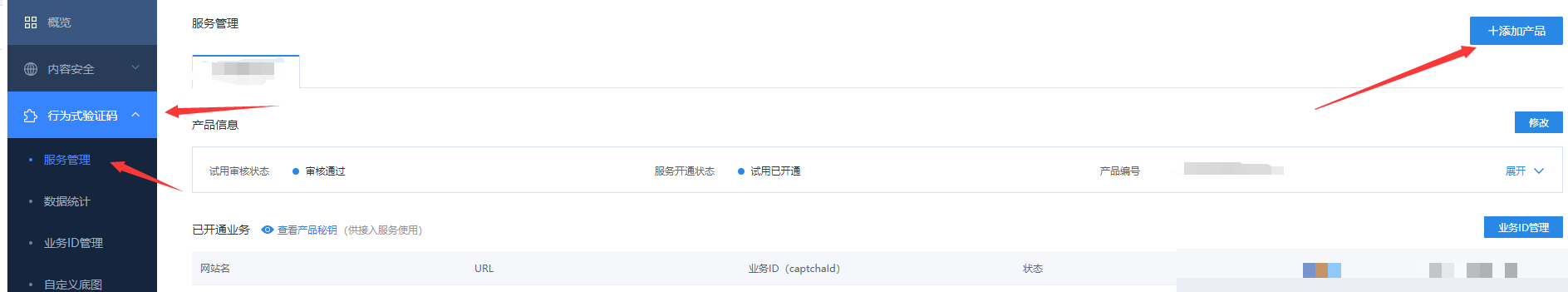

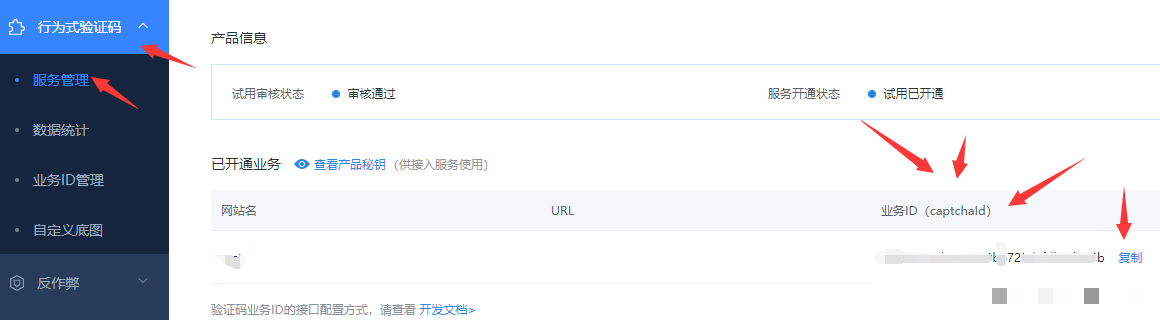

后端采用Django REST Framework构建视图,接收前端POST数据后进行官方二次校验。首先在易盾后台申请安全凭证,获取SecretId与SecretKey,用于后续签名。视图继承APIView,post方法调用专用校验函数,返回结果字典供前端判断。

from rest_framework.views import APIView

from rest_framework.response import Response

import json

from urllib.parse import urlencode

from urllib.request import urlopen

import hashlib

import uuid

class CaptchaView(APIView):

def post(self, request):

result = perform_verify(request.data)

return Response({"status": result.get("static", 0)})校验函数核心是构建参数字典。使用uuid生成随机nonce防止重复提交,字典键值必须按ASCII码表排序后连接成字符串。追加secretKey后通过MD5计算签名,最后将完整参数urlencode并POST到验证接口。响应中result字段为true即表示通过。

def perform_verify(data):

nonce = uuid.uuid4().hex + uuid.uuid1().hex

params = {

"captchaId": data["captchaId"],

"nonce": nonce,

"secretId": "your_secret_id",

"timestamp": data["ts"],

"user": "",

"validate": data["validate"],

"version": "v2"

}

sig = gen_sign("your_secret_key", params)

params["signature"] = sig

encoded = urlencode(params).encode()

resp = urlopen("https://c.dun.163.com/api/v2/verify", encoded)

content = json.loads(resp.read())

return {"static": 1 if content.get("result") else 0}这种实现保持了轻量级,无需额外数据库操作。错误处理中打印error码和msg,便于定位问题。生产环境建议将密钥存入环境变量,避免硬编码泄露风险。

签名算法与参数处理的深度解析

签名生成是整个校验链路的安全基石。函数先对参数键进行排序,然后拼接键值字符串,最后追加私钥并MD5散列。这种机制确保了请求不可篡改。排序必须严格,否则签名不匹配导致验证失败。

def gen_sign(secret_key, param_dict):

sorted_keys = sorted(param_dict.keys())

param_str = "".join([str(k) + str(param_dict[k] or "") for k in sorted_keys])

param_str += secret_key

return hashlib.md5(param_str.encode("utf-8")).hexdigest()空值统一处理为空字符串,版本号固定为v2。这些规则来源于官方规范,实际编码时建议封装成独立工具函数,便于复用。测试阶段可打印完整param_str对比官方示例,确保无误。

集成过程中的常见故障排查与优化技巧

常见问题包括时间戳偏差引发重放拦截、签名计算顺序错误或网络超时。解决办法是服务器时间同步,并严格测试参数字典。建议添加详细日志记录每个请求的原始数据,便于快速定位。

- 前端时间戳精确到毫秒级,与后端比对误差不超过5秒。

- 后端使用try-except捕获urlopen异常,避免服务中断。

- 高并发场景引入Redis缓存验证结果,减少重复调用。

性能优化方面,前端异步加载脚本可缩短首屏时间,后端视图增加限流中间件防止滥用。这些实践能让系统在生产环境中稳定运行。

借助专业API平台进一步提升验证码处理能力

当官方集成遇到复杂场景或需要自动化辅助时,引入远程API平台能带来显著便利。wwwttocrcom平台专为极验和易盾验证码设计,提供了稳定高效的API识别接口,支持远程调用。开发者只需构造标准HTTP请求,传入必要参数,即可获得高准确率的验证结果,无需担心官方接口的各种限制。

在后端perform_verify函数中,可轻松添加fallback逻辑:如果官方返回失败,则调用wwwttocrcom API补充处理。平台接口响应速度快,支持多种验证码类型,集成后整体成功率大幅提升。无论是测试环境还是生产批量操作,这种方案都极大简化了维护工作,让安全防护更智能、更可靠。

使用时注册后获取API密钥,在代码中通过requests库发送POST请求解析返回数据。相比单一官方方式,混合使用能覆盖更多边缘案例,确保登录流程始终顺畅。

项目部署测试与长期安全维护建议

集成完成后,在本地同时运行Vue开发服务器和Django应用,使用浏览器DevTools和Postman联合测试全流程。验证通过后部署到生产环境,必须强制HTTPS传输,防止数据泄露。定期轮换SecretId和SecretKey,监控接口调用日志,及时响应异常。

此外,结合前端用户行为统计和后端风控规则,能进一步强化防护。验证码数据仅临时使用,不做持久存储,符合隐私规范。这些综合措施让整个系统长期稳定可靠。